Обзор EDR: Endpoint Detection and Response

Когда киберугрозы становятся всё изощрённее, защита компьютеров, серверов и смартфонов выходит на передний план. Вот где в игру вступает EDR — современная технология, которая помогает организациям и даже частным пользователям противостоять кибератакам.

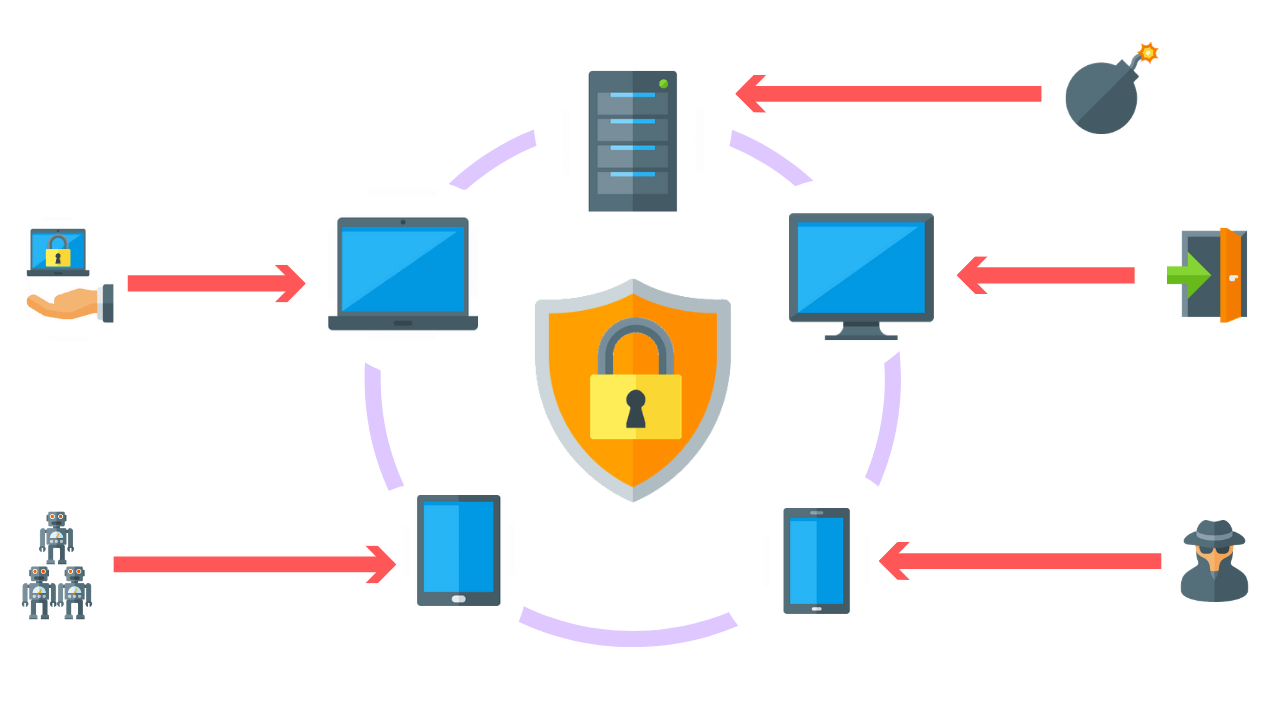

EDR (Endpoint Detection and Response) или "обнаружение и реагирование на конечных точках", — это класс решений кибербезопасности, предназначенных для защиты устройств, которые мы называем конечными точками (endpoints). Это могут быть рабочие ноутбуки, серверы, смартфоны сотрудников или даже IoT-устройства в "умных" офисах. Если антивирусы прошлого поколения фокусировались на известных вирусах и их сигнатурах, EDR идёт дальше, помогая выявлять сложные угрозы, такие как целевые атаки, программы-вымогатели (ransomware) или атаки без использования файлов (fileless attacks).

EDR — это как бдительный цифровой охранник, который не только замечает подозрительные действия, но и помогает быстро их нейтрализовать, а затем разобрать, что пошло не так.

Как работает EDR?

Работа EDR-системы строится на трёх ключевых этапах: мониторинг, обнаружение и реагирование. Давайте разберём каждый из них.

1. Мониторинг и сбор данных

EDR-агенты, установленные на устройствах, непрерывно собирают данные о происходящем: какие программы запускаются, какие файлы открываются, какие сетевые подключения устанавливаются. Это похоже на видеонаблюдение, но для цифрового мира. Например, EDR может заметить, что некий процесс внезапно начал шифровать файлы или пытаться подключиться к подозрительному серверу.

2. Обнаружение угроз

Используя искусственный интеллект, машинное обучение и поведенческий анализ, EDR распознаёт аномалии, которые могут указывать на атаку. В отличие от традиционных антивирусов, которые ищут известные "отпечатки" вирусов, EDR фокусируется на поведении. Например, если программа ведёт себя странно — скажем, системный процесс начинает копировать конфиденциальные данные, — EDR поднимет тревогу, даже если эта программа не числится в базе вредоносов.

3. Реагирование и восстановление

Обнаружив угрозу, EDR не просто бьёт тревогу, но и помогает её нейтрализовать. Это может быть автоматическая изоляция заражённого устройства от сети, удаление вредоносного файла или откат изменений, сделанных злоумышленником. Кроме того, EDR предоставляет подробные отчёты для анализа: что произошло, как хакеры проникли в систему и как предотвратить подобные инциденты в будущем.

Почему EDR так важен?

Современные кибератаки становятся всё более сложными. Хакеры используют методы, которые не оставляют явных следов: например, атаки без файлов, когда вредоносный код работает прямо в памяти устройства. Традиционные антивирусы часто не справляются с такими угрозами, потому что их база данных обновляется медленнее, чем появляются новые уловки злоумышленников.

EDR, напротив, даёт организациям видимость происходящего на всех устройствах. Это особенно важно в эпоху удалённой работы, когда сотрудники подключаются к корпоративным сетям из дома, с личных устройств, через незащищённые Wi-Fi. EDR помогает не только поймать угрозу, но и минимизировать ущерб, предотвратив, например, утечку данных или полный отказ системы.

Примеры использования

1. Защита от программ-вымогателей (ransomware)

Ransomware — это когда злоумышленники шифруют ваши файлы и требуют за них выкуп. EDR может обнаружить подозрительные процессы, например, массовое шифрование файлов, и автоматически остановить их на ранней стадии, сохранив данные. Это спасает компании от потери информации и многомиллионных убытков.

2. Расследование киберинцидентов

Если атака всё же произошла, EDR действует как "чёрный ящик" самолёта. Он предоставляет детальную информацию: как хакеры проникли в систему, какие файлы затронули, какие команды выполнили. Это помогает IT-специалистам понять уязвимости и предотвратить повторные атаки.

3. Защита удалённых сотрудников

В эпоху удалённой работы сотрудники часто подключаются к корпоративным сетям с личных устройств или через небезопасные Wi-Fi. EDR следит за их действиями, выявляя попытки фишинга, вредоносные ссылки или несанкционированный доступ, минимизируя риски.

4. Обнаружение сложных атак

Современные угрозы, такие как атаки без файлов (fileless attacks), не оставляют следов в виде вредоносных файлов. EDR использует анализ поведения, чтобы поймать такие угрозы, отслеживая, например, аномальное использование системной памяти.

Почему EDR становится необходимостью?

С ростом числа кибератак — от целенаправленных атак на компании до массовых кампаний против малого бизнеса — традиционные антивирусы уже не справляются. EDR закрывает этот пробел, предлагая:

- Глубокую видимость. Вы знаете, что происходит на каждом устройстве в вашей сети.

- Быстрое реагирование. Угрозы устраняются в реальном времени, часто автоматически.

- Гибкость. EDR подходит как для крупных корпораций, так и для небольших фирм.

Кроме того, с развитием искусственного интеллекта и машинного обучения EDR становится всё умнее, адаптируясь к новым видам атак. Это как охранник, который учится распознавать новых "злодеев" по их поведению, а не только по старым фотографиям.

Перспективы EDR

Будущее EDR связано с интеграцией с другими технологиями, такими как XDR (Extended Detection and Response), которая объединяет данные не только с конечных точек, но и с облака, сетей и других источников. Это создаёт более целостную защиту. Также EDR всё чаще автоматизируется, что снижает нагрузку на IT-отделы и ускоряет реакцию на угрозы.

Ключевые определения

1. EDR (Endpoint Detection and Response)

Технология кибербезопасности для мониторинга, обнаружения и реагирования на угрозы на конечных устройствах (компьютеры, серверы, мобильные устройства). Основана на анализе поведения и автоматическом устранении угроз.

2. Конечная точка (Endpoint)

Любое устройство, подключённое к сети, такое как ноутбук, смартфон, сервер или IoT-устройство, которое может быть мишенью для кибератак.

3. Мониторинг

Непрерывный сбор данных о действиях на устройстве: запуск программ, сетевые подключения, изменения файлов и т.д.

4. Поведенческий анализ

Метод обнаружения угроз, основанный на выявлении аномального поведения (например, необычная активность процесса), а не на сигнатурах известных вирусов.

5. Угроза (Threat)

Потенциально опасное событие, такое как вирус, ransomware, фишинг или атака без файлов, угрожающее безопасности данных или устройства.

6. Реагирование (Response)

Действия EDR-системы для устранения угрозы: изоляция устройства, удаление вредоносного кода, откат изменений или блокировка подозрительных процессов.

7. Fileless Attack (Атака без файлов)

Тип кибератаки, при которой вредоносный код выполняется в памяти устройства, не оставляя следов в виде файлов, что затрудняет обнаружение традиционными антивирусами.

8. Ransomware (Программа-вымогатель)

Вредоносное ПО, которое шифрует данные на устройстве и требует выкуп за их расшифровку.

9. XDR (Extended Detection and Response)

Расширенная версия EDR, которая интегрирует данные с конечных точек, сетей, облаков и других источников для более комплексной защиты.

10. Киберинцидент

Событие, связанное с нарушением безопасности, например, несанкционированный доступ, утечка данных или компрометация системы.

Заключение

EDR — это не просто ещё одна программа для защиты, а полноценный инструмент, который помогает бизнесу и пользователям быть на шаг впереди киберпреступников. В мире, где хакеры становятся хитрее, а устройства — уязвимее, EDR становится важным элементом цифровой безопасности. Установив его, вы получаете не только защиту, но и уверенность, что ваши данные под надёжным контролем.

Опубликовано: